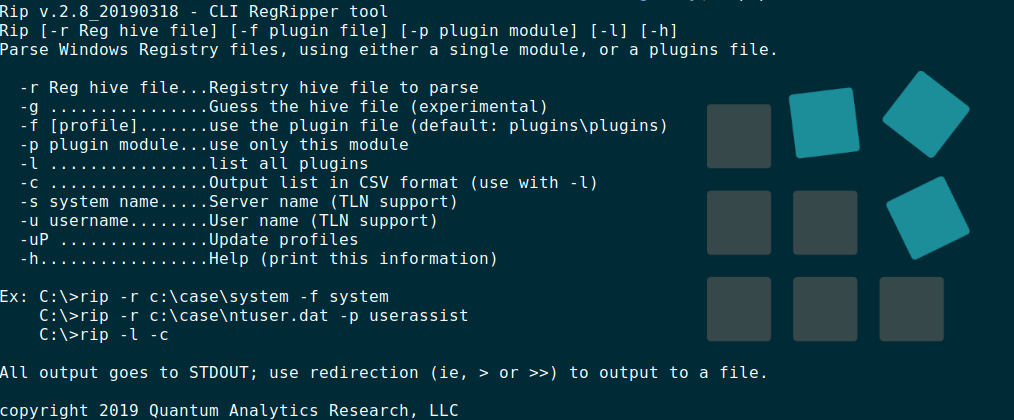

Análisis del Registro de Windows con RegRipper

En esta entrada veremos el proceso de instalación de RegRipper una herramienta de código abierto para el análisis del registro de Windows, adicionalmente aprenderemos a analizar algunos elementos útiles aprovechando los perfiles y complementos de…